Bastion Host là gì? 7 bí quyết cấu hình AWS Bastion Host

- Tháng Ba 11, 2026

- Posted by: Nguyen Viet Loc

- Category: Kiến Thức AWS

Bạn đang tìm cách bảo vệ các tài nguyên nhạy cảm như máy chủ cơ sở dữ liệu (Database) hay máy chủ nội bộ (Backend Server) trong hạ tầng AWS khỏi các cuộc tấn công từ Internet?

Nếu bạn đang mở cổng SSH (Port 22) hoặc RDP (Port 3389) trực tiếp ra ngoài Internet cho mọi máy chủ, hệ thống của bạn đang đối mặt với rủi ro bảo mật cực kỳ nghiêm trọng. Giải pháp tiêu chuẩn cho bài toán này chính là Bastion Host – “người gác cổng” chuyên dụng và được bảo vệ nghiêm ngặt nhất.

Bài viết này của CodeStar Academy sẽ giải thích chi tiết Bastion Host là gì, sự khác biệt so với VPN và tiết lộ 7 bí quyết cấu hình chuẩn chuyên gia để xây dựng một pháo đài bất khả xâm phạm cho hệ thống AWS của bạn.

Bastion Host là gì?

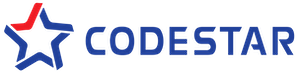

Bastion Host (hay còn gọi là Jump Server hoặc máy chủ pháo đài) là một máy chủ chuyên dụng, được bảo mật ở mức độ cao nhất, đóng vai trò là điểm truy cập trung gian duy nhất từ mạng công cộng (Internet) vào các tài nguyên nằm ẩn bên trong mạng riêng tư (Private Network).

Thay vì phơi bày hàng chục, hàng trăm máy chủ nội bộ ra ngoài Internet, bạn giấu tất cả chúng vào một Vùng mạng riêng (Private Subnet). Sau đó, bạn chỉ mở cửa một máy chủ duy nhất (Bastion Host) nằm ở Vùng mạng công cộng (Public Subnet).

Khi Quản trị viên (SysAdmin) hoặc Kỹ sư DevOps muốn truy cập vào máy chủ Database, họ bắt buộc phải kết nối (SSH/RDP) vào Bastion Host trước, rồi từ chính Bastion Host này mới thực hiện lệnh “nhảy” (jump) vào máy chủ Database.

Các đặc tính cốt lõi của Bastion Host:

- Vị trí chiến lược: Nằm ở rìa mạng (Public Subnet), đối mặt trực tiếp với Internet để hứng chịu và lọc các kết nối.

- Bảo mật cực đoan (Hardening): Bị tước bỏ mọi phần mềm, dịch vụ không cần thiết. Chỉ cài đặt duy nhất dịch vụ SSH/RDP để giảm thiểu tối đa bề mặt tấn công.

- Kiểm soát và ghi log: Là “cửa ải” duy nhất nên mọi hành vi đăng nhập, mọi dòng lệnh gõ trên Bastion Host đều có thể được ghi lại (Logging) để phục vụ kiểm toán bảo mật.

Tại sao Bastion Host là thành phần bắt buộc trong kiến trúc AWS?

Trong các bản thiết kế kiến trúc AWS chuẩn mực (Well-Architected Framework), Bastion Host không phải là một tùy chọn, mà gần như là yêu cầu bắt buộc vì những lý do sau:

- Giảm thiểu bề mặt tấn công: Thay vì phải lo lắng bảo vệ 100 cái cửa sổ (100 máy chủ), bạn khóa chặt tất cả lại và chỉ tập trung nguồn lực để bảo vệ một cái cổng chính duy nhất (Bastion Host).

- Bảo vệ dữ liệu sống còn: Các máy chủ chứa dữ liệu nhạy cảm (Database) hoàn toàn tàng hình trước Internet, không có bất kỳ IP Public nào. Hacker dù biết IP cũng không thể quét cổng hay tấn công trực tiếp.

- Quản lý truy cập tập trung: Rất dễ dàng trong việc cấp quyền hoặc thu hồi quyền truy cập của một nhân viên DevOps bằng cách quản lý Key Pair ngay trên Bastion Host.

7 bí quyết cấu hình Bastion Host bảo mật tối đa trên AWS

Rất nhiều người tạo ra Bastion Host nhưng lại cấu hình lỏng lẻo, biến “pháo đài” thành “gót chân Achilles” của hệ thống. Dưới đây là 7 bí quyết thực chiến từ các chuyên gia tại CodeStar Academy.

Bí quyết 1: Đặt Bastion Host đúng vị trí và cô lập mạng

- Chỉ đặt duy nhất Bastion Host (và Load Balancer nếu có) tại Public Subnet (có kết nối với Internet Gateway).

- Tuyệt đối đặt tất cả Web Server, App Server, Database tại Private Subnet.

- Các máy chủ ở Private Subnet chỉ được phép ra Internet để tải bản cập nhật thông qua NAT Gateway, tuyệt đối không được nhận kết nối chủ động từ Internet.

Bí quyết 2: Tăng cường bảo mật từ gốc (OS Hardening)

- Sử dụng hệ điều hành tối giản nhất (như Amazon Linux 2023 Minimal).

- Gỡ bỏ mọi trình biên dịch (như gcc), phần mềm FTP, Mail Server.

- Cài đặt công cụ như Fail2ban. Nếu có ai đó cố tình dò mật khẩu SSH sai quá 3 lần, IP đó sẽ bị chặn tự động vĩnh viễn.

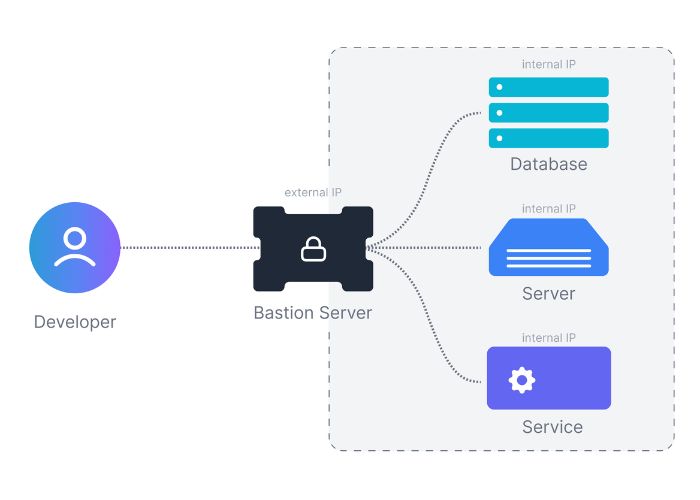

Bí quyết 3: Thiết lập tường lửa Security Group siêu chặt

Security Group là chốt chặn quan trọng nhất.

- Đối với Bastion Host: Cấu hình Inbound Rule cho phép cổng 22 (SSH) nhưng chỉ giới hạn từ địa chỉ IP văn phòng hoặc nhà riêng của bạn. Tuyệt đối không để 0.0.0.0/0 (Mở cho toàn thế giới).

- Đối với Private Server: Cấu hình Inbound Rule cổng 22 chỉ nhận nguồn kết nối là ID Security Group của Bastion Host. Điều này đảm bảo dù Hacker có chui được vào Private Subnet, họ cũng không thể SSH vào Server nếu không xuất phát từ Bastion Host.

Bí quyết 4: Cấm tuyệt đối mật khẩu, sử dụng SSH Agent Forwarding

- Vô hiệu hóa tính năng đăng nhập bằng Password (PasswordAuthentication no) trong file cấu hình SSH.

- Chỉ sử dụng cặp khóa (Key Pair / RSA Key) để đăng nhập.

- Tuyệt đối không copy Private Key của bạn để trên Bastion Host. Hãy sử dụng kỹ thuật SSH Agent Forwarding (cờ -A trong lệnh ssh) để mang theo chìa khóa từ máy tính cá nhân của bạn đi xuyên qua Bastion Host một cách an toàn.

Bí quyết 5: Xác thực đa yếu tố (MFA)

Ngay cả khi Hacker ăn cắp được Private Key trên máy tính của bạn, họ vẫn phải bó tay nếu bạn cài đặt thêm Google Authenticator (MFA) yêu cầu nhập mã OTP 6 số mỗi khi SSH vào Bastion Host.

Bí quyết 6: Giám sát toàn bộ hành vi với CloudTrail và CloudWatch

- Bật AWS CloudTrail để ghi lại mọi hành động khởi động, tắt máy hoặc thay đổi Security Group của Bastion Host.

- Cấu hình đẩy toàn bộ file log (/var/log/secure hoặc /var/log/auth.log) của Bastion Host lên Amazon CloudWatch Logs để lưu trữ chống xóa dấu vết, đồng thời cài đặt cảnh báo qua Email nếu phát hiện đăng nhập bất thường.

Bí quyết 7: Sử dụng AWS Systems Manager (SSM) – Giải pháp thay thế hoàn hảo

Nếu bạn thấy việc cấu hình Bastion Host quá phức tạp, AWS cung cấp một giải pháp hiện đại hơn là SSM Session Manager.

- Giải pháp này cho phép bạn truy cập shell vào Private Server trực tiếp qua giao diện Web của AWS hoặc AWS CLI.

- Ưu điểm tuyệt đối: Bạn không cần phải mở cổng 22, không cần quản lý SSH Key, không cần nuôi thêm một máy chủ Bastion Host (tiết kiệm chi phí), và mọi thao tác gõ phím đều được ghi lại tự động ra S3.

Phân biệt Bastion Host, Jump Server và VPN

Nhiều người thường nhầm lẫn giữa các khái niệm này. Dưới đây là cách phân biệt đơn giản nhất:

| Tiêu chí | Bastion Host (Pháo đài) | Jump Server (Máy chủ trung gian) | VPN (Mạng riêng ảo) |

| Tính chất | Bị “Hardening” cực kỳ nghiêm ngặt, đối mặt trực tiếp với Internet để chống đỡ tấn công. | Là một máy chủ bình thường dùng để “nhảy” bước đệm, có thể nằm sâu bên trong mạng nội bộ. | Tạo một đường hầm mã hóa, biến máy tính cá nhân của bạn thành một thiết bị nằm trong mạng nội bộ công ty. |

| Phạm vi kết nối | Kết nối trực diện vào một máy chủ cụ thể (Per-server) qua dòng lệnh. | Tương tự Bastion Host nhưng thường lỏng lẻo hơn về bảo mật. | Cho phép truy cập toàn bộ mạng LAN, share file, máy in, web nội bộ. |

| Đối tượng sử dụng | Dành riêng cho Kỹ sư System/DevOps. | Quản trị viên IT. | Dành cho toàn bộ nhân viên công ty làm việc từ xa. |

Lời khuyên từ CodeStar: Hạ tầng doanh nghiệp chuẩn mực thường sử dụng kết hợp. Nhân viên dùng VPN để vào mạng công ty, và chỉ đội ngũ kỹ thuật cốt lõi mới dùng Bastion Host (hoặc SSM) để can thiệp sâu vào các máy chủ quan trọng.

Lời kết

Bastion Host không chỉ là một cái tên hoa mỹ cho một máy chủ trung gian, nó là biểu tượng cho một chiến lược phòng thủ mạng lớp lang (Defense in Depth) trên môi trường điện toán đám mây. Việc hiểu rõ Bastion Host là gì và áp dụng nghiêm ngặt 7 bí quyết cấu hình kể trên sẽ giúp bạn chặn đứng 99% các nỗ lực xâm nhập trái phép vào hệ thống AWS.

Bạn muốn trở thành chuyên gia về bảo mật và thiết kế kiến trúc hạ tầng trên AWS?

Bảo mật mạng (VPC, Security Group, IAM) là một trong những học phần khó và quan trọng nhất khi làm việc với AWS. Tại CodeStar Academy, chúng tôi cung cấp khóa học AWS thực chiến cho người mới giúp bạn nắm vững kiến thức này:

- Đội ngũ giảng viên là các chuyên gia Cloud Architect với hơn 10 năm kinh nghiệm thực chiến.

- Thời lượng học bao gồm hơn 70% thực hành trực tiếp (Hands-on Lab) trên môi trường AWS thật.

- Trực tiếp quy hoạch mạng VPC, thiết lập Public/Private Subnet, cấu hình Bastion Host chuẩn doanh nghiệp, tích hợp Load Balancer và Auto Scaling.

Đừng bỏ lỡ cơ hội thăng tiến! Đăng ký Khóa học AWS tại CodeStar Academy ngay hôm nay để nhận ưu đãi học phí cực hấp dẫn và tự tin xây dựng hệ thống bảo mật cấp độ doanh nghiệp!